Cuando realizamos una transacción comercial, nos basamos en la confianza.

Wikipedia define que en sociología y psicología social, la confianza es la creencia en que una persona o grupo será capaz y deseará actuar de manera adecuada en una determinada situación y pensamientos. La confianza se verá más o menos reforzada en función de las acciones.

Quienes trabajamos en SI somos mas desconfiados que el común de la gente, ya sea porque conocemos el medio donde nos manejamos o porque vemos todos los días como se realizan diferentes engaños.

Es por eso que cuando se me pidio realizar una transaccion con mi tarjeta de credito, en la cual no se utilizaría un POS o TPV me negué a continuar con la misma y pedí pagar con dinero en efectivo.

Naturalmente tengo mas confianza que mis datos estarán protegidos por medio de una transacción electrónica, que por medio de un voucher que caerá en manos desconocidas.

Y mas confianza aun cuando no tengo que dejar los datos de mi tarjetas y pago en efectivo. Porque claro, en ese caso, "En dios confiamos ".

Y mas confianza aun cuando no tengo que dejar los datos de mi tarjetas y pago en efectivo. Porque claro, en ese caso, "En dios confiamos ".

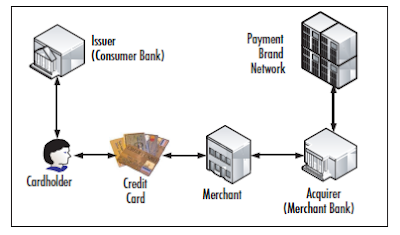

A medida que el dinero se vuelve una transacción electrónica, dependemos mucho mas de la seguridad de la infraestructura en la cual se mueve esta información.

Con el paso del tiempo, las empresas emisoras de tarjetas han ido perfeccionando los mecanismos para proteger a las transacciones y así disminuir el fraude. Esto hizo que surgieran standards como los impulsados por el PCI Council, los cuales vimos anteriormente en una serie de posts.

Esta organización también lanzo otro standard aplicable a las aplicaciones que manejan transacción con tarjetas, llamado PA-DSS.

Todos sabemos que no existen sistema inexpugnable, ya el viejo dicho dice, que la cadena se rompe por el eslabón mas débil.

Todos sabemos que no existen sistema inexpugnable, ya el viejo dicho dice, que la cadena se rompe por el eslabón mas débil.

Cuando realizamos una transacción comercial con nuestra tarjeta de crédito en un POS, toda la información entre el POS y la empresa que procesa las transacciones se encuentra encriptada, mediante un esquema de PKI. Por lo tanto es muy dificil obtener informacion en este punto. Ya dentro de las empresas que procesan las transacciones, todos los equipos y aplicaciones deben ser PCI compliant.

Por eso cuando nos enteramos de que ya existen en la calle equipos clones de los POS, entendemos que las empresas que conforman el PCI council como las fabricantes de estos equipos deben estar mas que preocupados.

Visa Argentina ofrece a los comercios el servicio LaPos, el cual se encarga del manejo de los terminales de venta.

De acuerdo a este sitio, hay 10 millones de usuarios y 200000 POS instalados.

También es interesante el hecho que el sitio ofrezca al publico en general, los manuales de operación de las terminales :

Manual de guía disponible

Descargue de esta sección el Manual correspondiente a su terminal

Algo deberán cambiar ( en 200 000 equipos ? ) es la información adherida a cada uno de los POS con los números de teléfonos del servicio técnico.

Un guion para LOS SIMULADORES

Según uno de los manuales

¿COMO PROCEDER CUANDO TENGA PROBLEMAS CON LA TERMINAL?

Todas las dudas, consultas o reclamos deben hacerse al Servicio Técnico LaPos las 24hs. todos los días al 4379-7776 o al teléfono del Servicio Técnico que figura en su terminal, quienes le ofrecerán ayuda para solucionar las mismas o si fuere necesario darán aviso a un Técnico autorizado de su zona para que realice la intervención técnica

De película no ?

Bueno esto esta ocurriendo desde hace un tiempo.

Uno de los manuales on-line disponibles no da referencias sobre como el vendedor o usuario puede identificar la autenticidad del equipo con el cual trabaja. Al menos en el procedimiento para realizar la transaccion.

1. Pase la tarjeta por la ranura habilitada a tal fin, verifique que la banda magnética se encuentre mirando a la impresora del terminal.

2. Elija el tipo de moneda utilizando las teclas de funciones ▼/, luego presione ENTRA.

3. Ingrese los cuatro ultimos digitos de la tarjeta y presione ENTRA.

4. Ingrese el codigo de seguridad de la tarjeta y presione ENTRA.

4.1. En RESTAURANTES, ingrese CAJERO y presione ENTRA.

5. Ahora ingrese el monto de la compra y presione ENTRA.

5.1. En RESTAURANTES, ingrese PROPINA y presione ENTRA.

6. Ingrese la cantidad de cuotas o bien solamente presione ENTRA si la compra es en un solo pago. Si eligió cuotas, luego deberá elegir TIPO de PLAN.

7. El terminal realizara una llamada para obtener la autorización de la Compra, en este paso deberá esperar a que el terminal emita el código de autorización y posteriormente los tickets correspondientes: original comercio/copia cliente.

Entiendo que una medida de protección seria que todos los días, el comercio valide contra la empresa que realiza las transacciones una verificación del equipo. Aunque esto se puede "simular también".

Las empresas emisoras de tarjetas y los fabricantes están ante un desafio importante, si bien el numero de transacciones afectadas puede ser mínimo, es solo cuestión de tiempo para que la paranoia llegue a los usuarios y estos comiencen a cuestionar este medio de pago.

2 comments:

Ya lo cuestionan y algunos sectores lo están notando :)

muy interesante la nota y el tema.

Post a Comment